چکیده:

با توجه به افزایش روز افزون مصرف و هزینه انرژی های تجدید ناپذیر مانند

گاز طبیعی و الکتریسیته استفاده از انرژی های تجدیدپذیر مانند انرژی

گرمایی خورشید موجب کاهش مصرف انرژی های تجدید ناپذیر می شود. در این تحقیق

ابتدا یک چیلر جذبی تک اثره لیتیم بروماید با محرک انرژی خورشید با کلکتور

صفحه تخت مدلسازی شده و تأثیر مشخصه های مختلف بر روی راندمان مورد بررسی

قرار گرفته است.

کلید واژه:

کلکتور صفحۀ تخت، سیکل جذبی تک اثره لیتیم بروماید، شبیه سازی ترمودینامیکی، تحلیل پارامتری، بهینه سازی, انرژی خورشیدی.

فهرست مطالب:

فصل اول:مقدمات

1_1 مقدمه

.....................................................................................................................................................................................

5

1_2 اگزرژی

...................................................................................................................................................................................

6

1_3 آنالیز اگزرژی

.....................................................................................................................................................................

6

1_4 مقدمه ای بر اگزرژی و اگزرژی اقتصادی

........................................................................................................

7

فصل دوم:سیکل

2_1 سیکل جذبی

.........................................................................................................................................................................

9

2_2 عملکرد چیلر جذبی

........................................................................................................................................................

10

2_3 انواع طبقه بندی چیلر های جذبی

...................................................................................................................

11

2_4 سیکل جذبی تک اثره

....................................................................................................................................................

11

2_5 تقسیم بندی چیلرها

.......................................................................................................................................................

12

2_6 شعله مستقیم بخارآب داغ

.....................................................................................................................................

13

2_7 چیلر جذبی دو اثره

..........................................................................................................................................................

14

2_8 نسل جدید چیلرهای جذبی دو اثره

.........................................................................................................................

15

2_9 سیکل جذبی لیتیم بروماید

..........................................................................................................................................

15

2_10سیکل جذبی آب و آمونیاک

......................................................................................................................................

16

2_11قایسه عملکرد سیکل تک اثره و دو اثره

................................................................................................................

16

2_12 کلکتور های خورشیدی

.............................................................................................................................................

17

2_13 کلکتورهای تخت

......................................................................................................................................................

18

2_14 کلکتورهای تحت خلأ

..........................................................................................................................................

19

2_15 انرژی خورشیدی

...........................................................................................................................................................

21

2_16 خورشید چیست؟

....................................................................................................................................................

21

2_17 منبع انرژی خورشیدی

.........................................................................................................................................

22

2_18 کاربرد انرژی خورشیدی

.............................................................................................................................................

22

2_19 لزوم استفاده از انرژى خورشیدى

..................................................................................................................

23

2_20 انواع نیروگاههای خورشیدی

............................................................................................................................

24

2_21 انرژى خورشیدى (نیازها و محدودیتها)

....................................................................................................

25

فصل سوم:اجزا سیکل

3_1 کندانسور

..........................................................................................................................................................................

28

3_2 اواپراتور

..............................................................................................................................................................................

29

3_3 جذب کننده

...................................................................................................................................................................

29

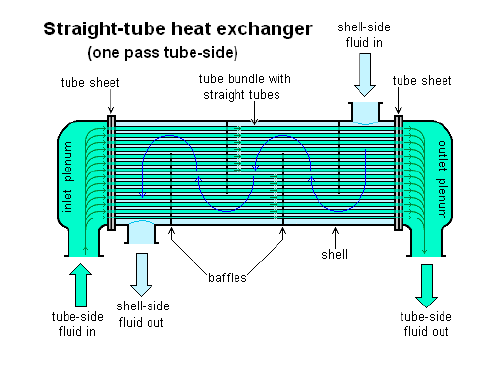

3_4 مبدل گرمایی

.................................................................................................................................................................

30

3_5 کنترلهای چیلر

..........................................................................................................................................................

30

3_6 مولّد

.....................................................................................................................................................................................

31

3_7 سیستم تخلیه ناخالصی

...........................................................................................................................................

31

فصل چهارم:تحلیل انرژی و اگزرژی سیکل

4_1 اواپراتور

..............................................................................................................................................................................

33

4_2 کندانسور

..........................................................................................................................................................................

33

4_3 پمپ

....................................................................................................................................................................................

33

4_4 ژنراتور

................................................................................................................................................................................

34

4_5 جاذب

.................................................................................................................................................................................

34

4_6 منبع حرارتی

..................................................................................................................................................................

34

4_7 نرم افزار "EES"

..........................................................................................................................................................

34

4_8 مدل سازی سیکل

......................................................................................................................................................

35

4_9 نتایج به دست آمده

...................................................................................................................................................

39

4_10 تحلیل نموداری مسئله

.........................................................................................................................................

40

4_11 نتیجه گیری

.................................................................................................................................................................... 45

منابع و

مآخذ...............................................................................................................................................................

46

فهرست شکل ها:

شکل 1_1 چرخه خورشیدی

...................................................................................................................................................

7

شکل 2_1 سیکل جذبی

.....................................................................................................................................................

10

شکل 2_2 سیکل جذبی تک اثره

........................................................................................................................................

13

شکل 2_3 نمودار P-T چیلر جذبی تک اثره

................................................................................................................

14

شکل 2_4 چیلر جذبی تک و دو اثره

.........................................................................................................................

17

شکل 2_5 کلکتور خورشیدی تخت

............................................................................................................................

18

شکل 2_6 کلکتورهای تحت

خلأ ..................................................................................................................................

20

شکل 2_7 کلکتور خورشیدی

...............................................................................................................................................

20

شکل 2_8 کلکتور خورشیدی تخت

...................................................................................................................................

21

شکل 2_9 صفحه خورشیدی

...........................................................................................................................................

26

شکل 2_10 سیستم جذبی خورشیدی

............................................................................................................................

27

شکل 3_1 کندانسور

..............................................................................................................................................................

28

شکل 3_2 اواپراتور

.................................................................................................................................................................

29

شکل 3_3 مبدل گرمایی

....................................................................................................................................................

30

شکل 3_4 شیر انبساط

........................................................................................................................................................

31

شکل 4_4 سیکل جذبی تک اثره همراه با کلکتور خورشیدی ................................................................... 32

شکل 4_1 نمودار ضریب عملکرد-راندمان اگزرژی بر حسب دما در نقطه 2 .................................... 40

شکل 4_2 نمودار فشار-اتلافات اگزرژی کل بر حسب دما در نقطه 2 .................................................. 41

شکل 4_3 نمودار تغییرات ضریب عملکرد-راندمان اگزرژی بر حسب دما در نقطه 3 ............... 41

شکل 4_4 نمودار تغییرات اتلافات اگزرژی-فشار بر حسب دما در نقطه 3 ..................................... 42

شکل 4_5 نمودار تغییرات راندمان-اتلافات اگزرژی بر حسب گرمای اواپراتور ............................... 42

شکل 4_6 نمودار تغییرات راندمان- اتلافات اگزرژی بر حسب دما در نقطه 5 ............................... 43

شکل 4_7 نمودار تغییرات راندمان- اتلافات اگزرژی بر حسب غلظت در نقطه 8 ........................ 43

شکل 4_8 نمودار تغییرات ضریب عملکرد- راندمان اگزرژی بر حسب دمای محیط .................. 44

شکل 4_9 نمودار تغییرات دمای صفحه خورشیدی- اتلافات اگزرژی بر حسب دمای محیط....... 44

شکل 4_10 نمودار اتلافات اجزا سیکل

...................................................................................................................

45

فهرست جداول

جدول4_1 داده های عددی

.............................................................................................................................................

39

جدول 4_2 داده های عددی

...........................................................................................................................................

39

فصل اول

مقدمات

1_1 مقدمه

دسترسی به انرژی از بنیادی ترین مولفه های توسعه در پیشرفت جوامع به

شمار می رود؛ بنابراین منبع انرژی کافی و قابل اطمینان، نیاز هر جامعه

توسعه یافته و در حال توسعه است. از طرف دیگر مصرف روزافزون سوخت های فسیلی

باعث انتشار گازهای گلخانه ای، گرم شدن زمین و صدمه به محیط زیست شده است.

کمبود سوخت های فسیلی و بالا رفتن تدریجی قیمت آن از یک سو و آلودگی های

زیست محیطی از سوی دیگر باعث شده است استفاده از منابع انرژی با دمای متوسط

یا پایین، از اهمیت ویژه ای

برخوردار شود.

لیو و همکاران چندین سیال کاری را در دماهای مختلف تبخیرکننده مورد

بررسی قرار دادند و دریافتند که بازده تبخیرکننده در حالتی که سیالاتی با

آنتالپی تبخیر پایین تر استفاده شوند، بیشینه خواهد بود[1].

ماگو و همکاران در دو پیکربندی مختلف از سیکل، قانون اول و دوم

ترمودینامیک را مورد بررسی قرار داده و به این نتیجه رسیدند که وجود احیا

کننده به کم شدن برگشت ناپذیری ها و افزایش بازده قانون اول و دوم کمک

شایانی می کند. همچنین نتایج نشان داد در استفاده از سیال کاری خشک، نیازی

به سوپرهیت کردن سیال در ابتدای توربین نیست؛ زیرا از طرفی بازده قانون اول

تقریبا ثابت می ماند و از طرف دیگر مقدار بازگشت ناپذیری ها افزایش پیدا

کرده و بازده قانون دوم کاهش پیدا می کند[2].